Qu'est-ce que l'architecture de sécurité ?

Bien qu'il existe différentes définitions de l'architecture de sécurité, il s'agit en fin de compte d'un ensemble de concepts, de procédures et de modèles de sécurité qui équilibrent opportunités et menaces. Chaque activité de votre entreprise crée des avantages et des menaces. Votre tolérance au risque varie selon les secteurs de votre entreprise. Une bonne architecture de sécurité correspond à vos objectifs en matière d'avantages et de risques. Elle garantit essentiellement une protection suffisante contre les cyberattaques. L'architecture de sécurité traduit les besoins de l'entreprise en exigences de sécurité concrètes.

Une façon de le comprendre immédiatement est de le comparer à l'architecture traditionnelle. Le travail d'un architecte de sécurité est assez similaire à celui d'un architecte de bâtiment résidentiel, scolaire ou commercial. Il analyse le bien, prend en compte des aspects tels que les préférences du client, le type de sol, le terrain et le climat (l'état actuel du terrain), puis élabore une stratégie pour atteindre le résultat souhaité (le plan directeur). D'autres personnes construisent la structure, en l'occurrence les constructeurs et les entrepreneurs., sous la supervision de l'architecte pour garantir qu'il atteint l'objectif (Architecture Governance).

L'objectif de la plupart des architectures de sécurité est de protéger l'entreprise contre les cybermenaces. Les architectes de sécurité collaboreront avec d'autres Architectes d'entreprise dans votre entreprise pendant un certain temps afin de découvrir ce qui rend votre organisation unique. Ils échangeront avec vos dirigeants, vos employés et architectes d'entreprise Pour comprendre les objectifs de votre entreprise, les exigences système, les attentes des clients et d'autres aspects essentiels, ils pourront ensuite élaborer une stratégie et des conseils adaptés aux objectifs de votre entreprise et à votre appétence aux risques de cybersécurité.

Il y en a beaucoup emplois en architecture d'entreprise au sein d'une équipe d'architecture d'entreprise de premier plan. Pour découvrir les postes disponibles, rendez-vous sur différents métiers de l'architecture d'entreprise.

Les quatre éléments critiques de l’architecture de sécurité.

Pour mieux comprendre la nature de l’architecture de sécurité, il est utile de considérer l’architecture de sécurité dans quatre contextes critiques.

Il n’existe pas d’architecture de sécurité autonome

Un élément important de l'architecture de sécurité est qu'il n'existe pas d'architecture de sécurité autonome. Il s'agit d'une ‘ préoccupation transversale ’. Cela signifie qu'il existe un aspect de sécurité pour chaque domaine d'architecture d'entreprise. Par exemple : dans le contexte de votre entreprise, lorsque vous pensez à votre logiciel d'entreprise, il comportera un composant de sécurité. Celui-ci pourrait être considéré comme faisant partie de votre architecture de sécurité et de vos opérations de sécurité.

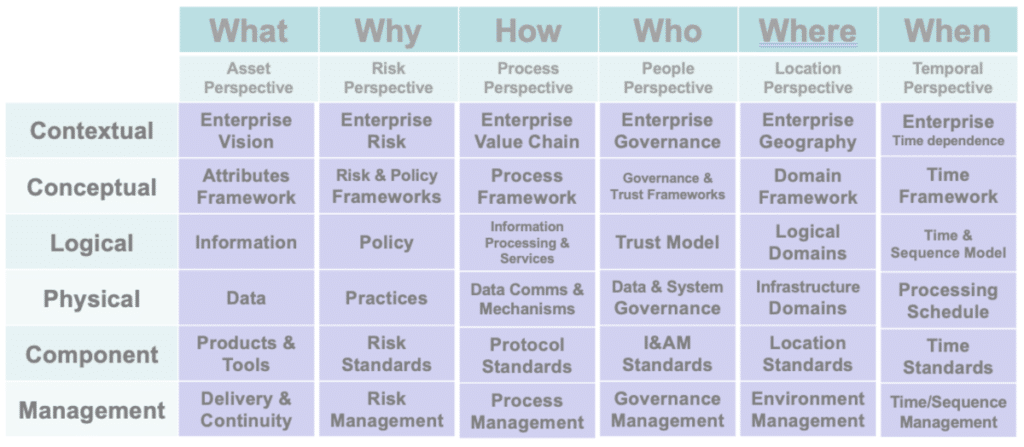

Le modèle SABSA

La meilleure pratique en matière d’architecture de sécurité est SABSA. SABSA est un cadre d'architecture de sécurité de l'information d'entreprise axé sur les risques, destiné à soutenir les activités clés de l'entreprise. Bien qu'il ne soit pas directement lié à la Cadre Zachman, SABSA utilise la structure de base. La principale caractéristique du modèle SABSA est que tout doit être basé sur une étude des besoins opérationnels en matière de sécurité, en particulier ceux où la sécurité sert de catalyseur au développement et à l'exploitation de nouvelles perspectives commerciales.

Le processus analyse les exigences métier dès le départ et développe une chaîne de suivi tout au long du cycle de vie, des phases de stratégie et de conception, de conception, de mise en œuvre et de gestion et de mesure continues, afin de garantir le respect du mandat métier. La méthode s'appuie sur des outils concrets issus de l'expérience.

Le modèle SABSA est général et peut servir de point de départ à toute organisation. Cependant, en suivant le processus d'analyse et de prise de décision inhérent à sa structure, il devient spécifique à l'entreprise et, à terme, hautement personnalisable selon un modèle économique spécifique. Il constitue l'architecture de sécurité de l'entreprise et est essentiel à la réussite du programme stratégique de gestion de la sécurité de l'information de l'organisation.

L'équipe de Conexiam a travaillé avec The Open Group et le Institut SABSA d'intégrer le cadre EA standard de l'industrie, TOGAF, avec SABSA. Téléchargez une copie de l'ouvrage « Intégration des risques et de la sécurité à l'architecture d'entreprise » pour plus d'informations.

Tout est une question de gestion des risques

L'architecture de sécurité concerne la gestion des risques. Le risque est l'effet de l'incertitude sur la réalisation de tous les objectifs de votre entreprise. L'incertitude résulte du fait de rater une opportunité et d'être confronté à des menaces potentielles. L'architecture de sécurité n'assure pas nécessairement une protection contre une menace. Une gestion des risques est donc essentielle.

La pratique de contrôle des risques liés à l'utilisation des technologies de l'information est connue sous le nom de gestion des risques liés à la sécurité de l'information (GRSI). Elle implique l'identification, l'analyse et la réponse aux menaces pesant sur la confidentialité, l'intégrité et la disponibilité des actifs d'une organisation. L'objectif final de cette approche est de gérer les risques en fonction de la tolérance au risque de l'entreprise. Les entreprises devraient s'efforcer de déterminer et d'adopter un seuil de risque global acceptable pour leur organisation, plutôt que de s'attendre à éliminer tous les dangers potentiels.

En règle générale, la gestion des risques dans le cadre de l’architecture de sécurité implique l’identification des actifs, l’identification des vulnérabilités potentielles, l’identification des menaces, la recherche de contrôles et la réalisation d’évaluations approfondies sur une base régulière.

La sécurité et l'architecture d'entreprise doivent être intégrées

Le développement de l’architecture de sécurité doit être pleinement intégré au développement d’une architecture d’entreprise.

Dans la plupart des entreprises, améliorer la sécurité est une tâche impossible. Plutôt que de développer une architecture de sécurité intégrée, des interventions aléatoires sont menées pour sécuriser certains secteurs de l'entreprise, souvent exposés à des intrusions ou des violations. Assurer un environnement sécurisé nécessite des mesures préventives, d'investigation et correctives.

De nombreux praticiens de la sécurité de l’information conventionnelle considèrent que l’architecture de sécurité n’est rien de plus que la présence de règles de sécurité, de contrôles, d’outils et de surveillance.

Tous les professionnels de la sécurité doivent être conscients des objectifs de l'entreprise et s'efforcer de les atteindre en concevant des contrôles de sécurité appropriés, facilement justifiables auprès des parties prenantes et liés au risque métier. Des cadres d'entreprise, tels que SABSA et Norme TOGAF, aider à l’alignement des exigences de sécurité et des exigences commerciales.

Comprendre TOGAF

TOGAF est un cadre d'architecture d'entreprise. Les architectes d'entreprise utilisent le Méthode de développement d'architecture TOGAF (ADM) pour concentrer le changement, réduire les erreurs et aligner l’informatique sur les divisions commerciales pour créer des résultats de haute qualité.

Jetez un oeil à notre TOGAF contre SABSA article pour réfléchir à TOGAF plus SABSA. Étendez votre architecture d'entreprise avec une gestion des risques et une sécurité de premier ordre.

Pourquoi l'architecture de cybersécurité est importante pour une organisation

Le premier avantage (et le plus évident) d'une sécurité renforcée est la réduction des failles de sécurité. De nombreux attaquants emploient des tactiques d'attaque extrêmement rudimentaires ciblant des failles de cybersécurité courantes, communes à des entreprises moins engagées dans le développement d'une architecture de sécurité solide.

Plusieurs normes de sécurité de l'information distinctes, telles que HIPAA, RGPD et d'autres, sont susceptibles de s'appliquer à votre entreprise. Nombre de ces normes exigent qu'une entreprise maintienne une architecture de sécurité robuste et bien gérée, ainsi que diverses procédures de sécurité spécifiques. Il est plus facile d'atteindre ces normes si une architecture de sécurité solide est un élément clé de votre organisation. Une vision précise de votre architecture réseau et des nombreuses mesures de sécurité intégrées, en particulier, peut vous aider à déterminer si vous risquez d'enfreindre une loi importante.

Gagner la confiance nécessite une architecture de sécurité solide. Être reconnue comme un leader en cybersécurité peut vous aider à gagner la confiance des autres. Cela ne concerne pas seulement les clients potentiels, mais aussi les partenaires commerciaux potentiels et les partenariats potentiels qui pourraient voir le jour.

Prochaines étapes : Formation à l'architecture de sécurité

Ce cours vise à approfondir la compréhension de l'architecture de sécurité. L'apprentissage est enrichi par des exercices pratiques basés sur des études de cas réels.

L'objectif de l'architecte de sécurité des systèmes d'information est de concevoir des contrôles qui gèrent efficacement les risques liés à l'information et aux technologies de l'information. Son objectif est de protéger l'entreprise, et non la technologie.

Les architectures de sécurité efficaces sont pleinement intégrées à l'architecture de l'entreprise. Les architectes de sécurité doivent travailler avec, et non contre, les outils, les pratiques et la culture de l'entreprise. Ils doivent trouver un équilibre entre la nécessité de protéger et la volonté de réussir.

Objectifs d’apprentissage clés de l’architecture de sécurité :

À la fin de ce cours, les étudiants seront capables de :

- Identifier et évaluer les risques commerciaux associés à l’information et aux technologies de l’information.

- Comprendre comment communiquer les risques.

- Décrivez les principales préoccupations en matière de sécurité des informations en matière de confidentialité, d’intégrité et de disponibilité.

- Identifier et décrire les fonctionnalités trouvées dans les architectures typiques des systèmes d’information, y compris les réseaux, les systèmes d’exploitation et les applications.

- Décrire comment la sécurité s'intègre aux méthodologies de développement de l'architecture et des systèmes

- Identifier et décrire les contrôles de sécurité courants.

- Comprendre le lien entre la sécurité des systèmes d'information et la confidentialité

- Comprendre le paysage des normes de sécurité des systèmes d’information.

- Définir l’assurance et comprendre le rôle de l’assurance dans la sécurité des systèmes d’information.

- Identifier et décrire les 20 principales mesures de protection des systèmes d’information.

Cours de formation sur l'architecture de sécurité

Inclus dans la livraison :

- 3 jours d'instruction

- Conférence

- Exercices d'atelier

- Révision de l'exercice

- Copie électronique de tous les cours et supports d'exercices Conexiam

- Copie électronique de tous Naviguer modèles et outils d'architecture publique utilisés dans le cours

- Les étudiants ont accès à des cours mis à jour, à du matériel d'exercice, Naviguer modèles et contenus d'architecture publique depuis plus d'un an

Tous les supports de cours sont fournis sous forme électronique. Pour les cours en présentiel, les diapositives et les exercices sont fournis dans un classeur.

Prérequis recommandés :

Une compréhension des systèmes ou architecture d'entreprise. Achèvement de Cours de formation à l'architecture d'entreprise TOGAF ou EA avec TOGAF® et Naviguer™ est un atout.

À qui s'adresse ce cours :

- Ingénieurs et concepteurs de sécurité qui souhaitent mieux comprendre la situation dans son ensemble

- Architectes d'entreprise et de systèmes qui souhaitent comprendre la sécurité

Pour plus d'informations sur Les cours personnalisés de Conexiam.